Acceso Zero Trust proporciona un acceso a la red más seguro y fácil que una VPN

Obtenga una visión clara de todos sus recursos

Mejore la supervisión y las alertas

Simplifique la experiencia de los usuarios finales

Optimice la creación de políticas de seguridad

Reduzca sus superficies de ataque y el riesgo de violaciones de datos

Apoye las iniciativas de cumplimiento normativo

Acceso Zero Trust frente a VPN

| Capacidades | Acceso Zero Trust | VPN |

|---|---|---|

|

Asegura que todos los dispositivos cumplan con sus requisitos básicos de seguridad y cumplimiento normativo antes de otorgar el acceso.

|

||

|

Autentica dispositivos con certificados almacenados en el almacén de claves de hardware.

|

||

|

Concede acceso a recursos, no a la red.

|

||

|

Se conecta a múltiples sitios de infraestructura sin cambiar los perfiles de acceso.

|

||

|

Confirma o deniega el acceso en función del rol del usuario y los atributos del dispositivo: RBAC+ABAC.

|

||

|

Supervisa continuamente el dispositivo y registra los metadatos de la red a nivel del dispositivo (DVR de red).

|

||

|

Intercepta y bloquea las amenazas originadas en Internet en el dispositivo con tecnología patentada.

|

||

|

No hay dependencia de MDM.

|

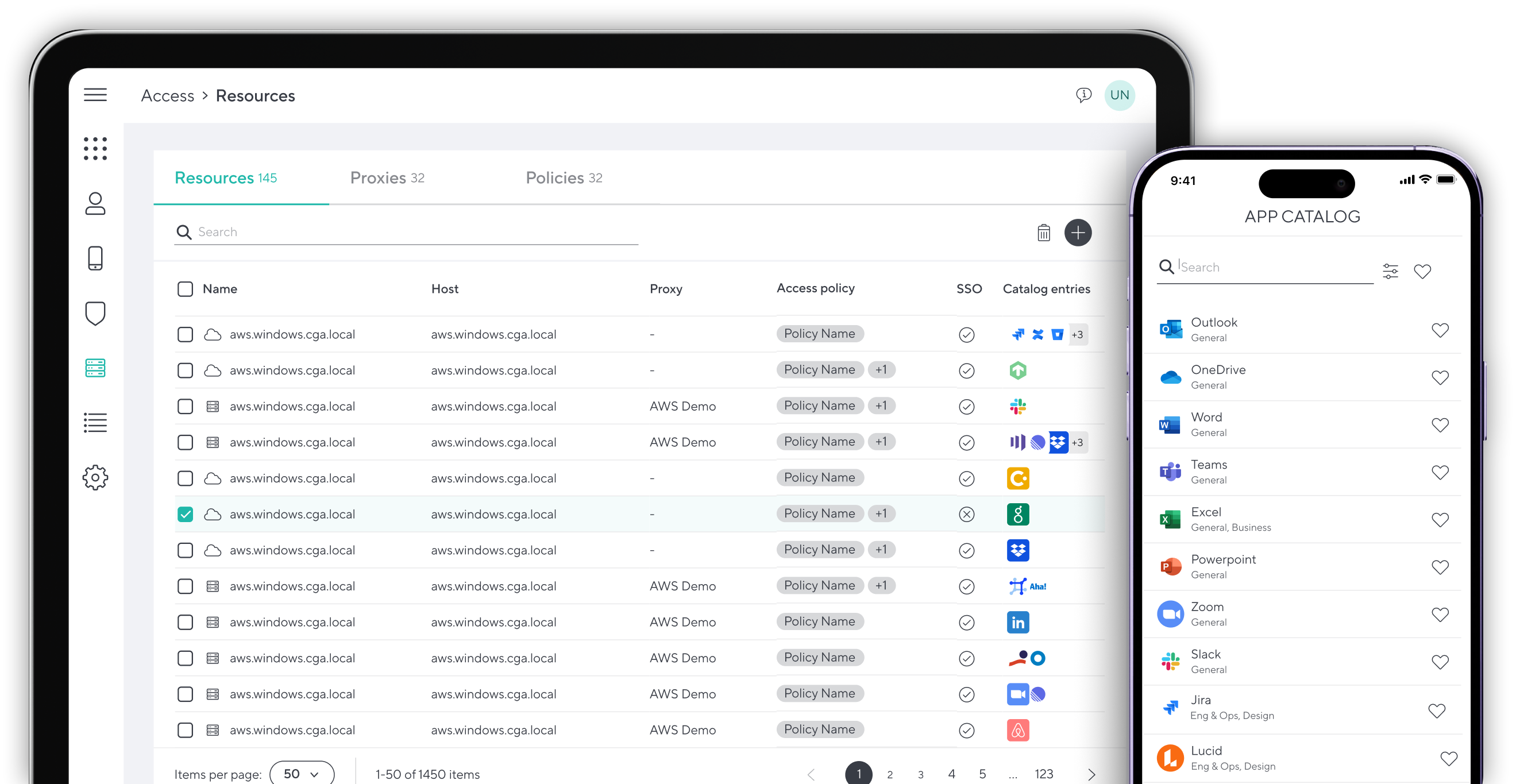

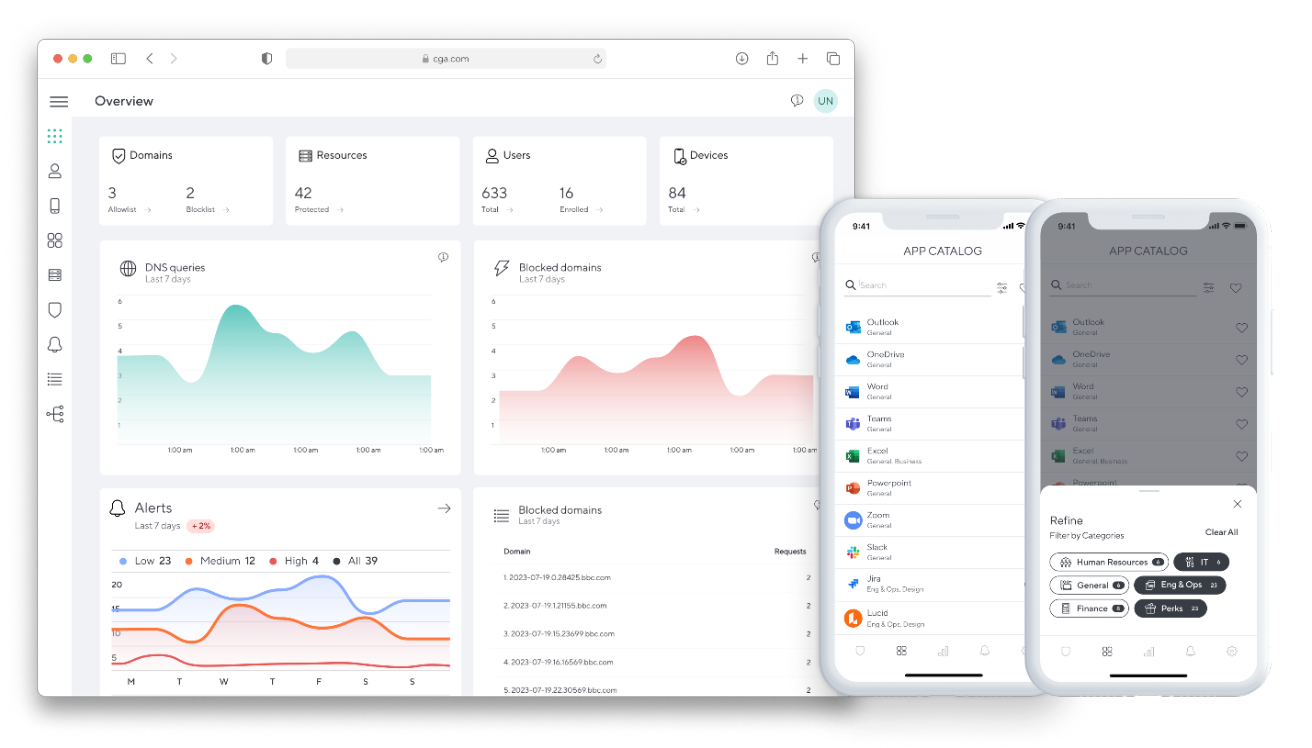

Obtenga una visión clara de todos sus recursos

Muchas organizaciones desconocen todos los recursos a los que los usuarios tienen acceso. Barracuda proporciona una vista única para optimizar y asegurar fácilmente el acceso a todas las aplicaciones empresariales. Mejore la seguridad identificando las vulnerabilidades y asegurando el cumplimiento normativo con las regulaciones y estándares. Conocer exactamente qué recursos existen facilita enormemente la creación y aplicación de políticas de acceso granulares, mejorando su postura general de seguridad.

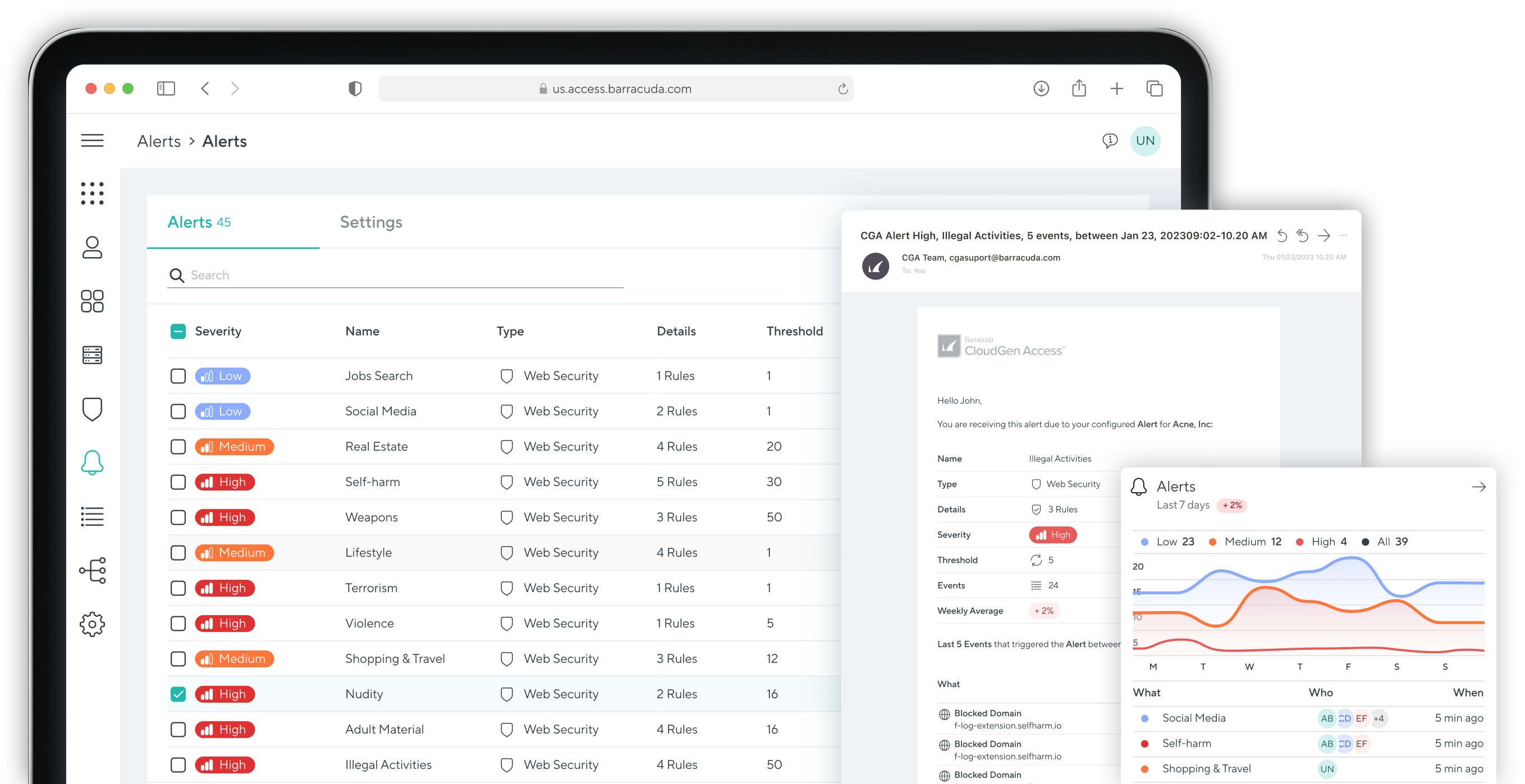

Mejore la supervisión y las alertas

Mejore la detección y respuesta a las amenazas potenciales de seguridad en tiempo real, asegurando una acción rápida contra accesos no autorizados o anomalías. La supervisión continua refuerza significativamente la postura de seguridad general de su organización, protegiendo los datos y recursos confidenciales de las amenazas cibernéticas en evolución. Los registros detallados y la monitorización dentro de un marco de Zero Trust potencian la búsqueda proactiva de amenazas, permitiéndole identificar y eliminar amenazas antes de que causen daño.

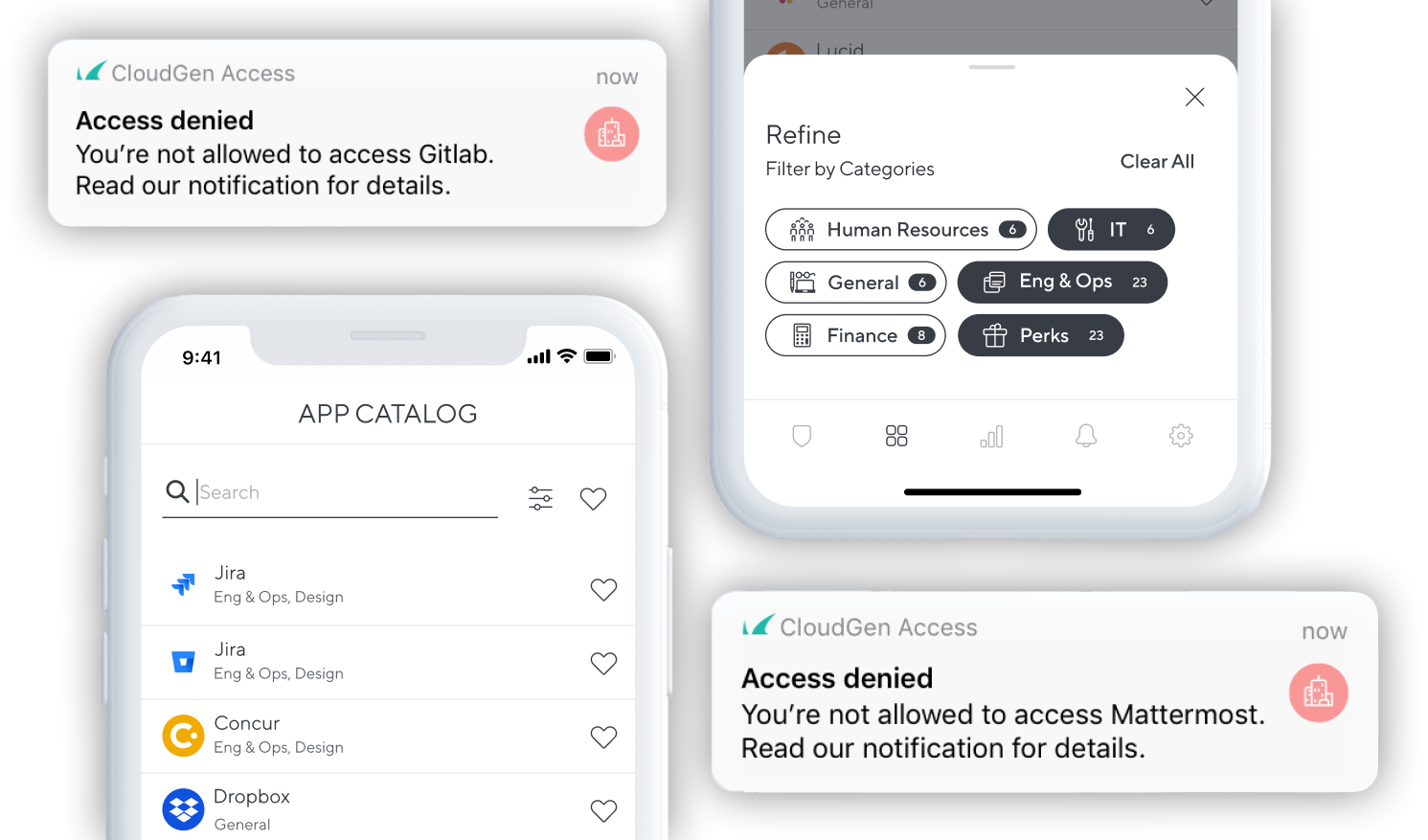

Simplifique la experiencia de los usuarios finales

Agilice el acceso a los recursos necesarios, mejore la productividad y la satisfacción de los usuarios proporcionando un acceso seguro y eficiente. Equilibre las estrictas medidas de seguridad con la comodidad del usuario, reduciendo la fricción y mejorando el cumplimiento normativo de los protocolos de seguridad. Barracuda ofrece autenticación sin contraseña para minimizar la fatiga de inicio de sesión y mejorar la experiencia general del usuario.

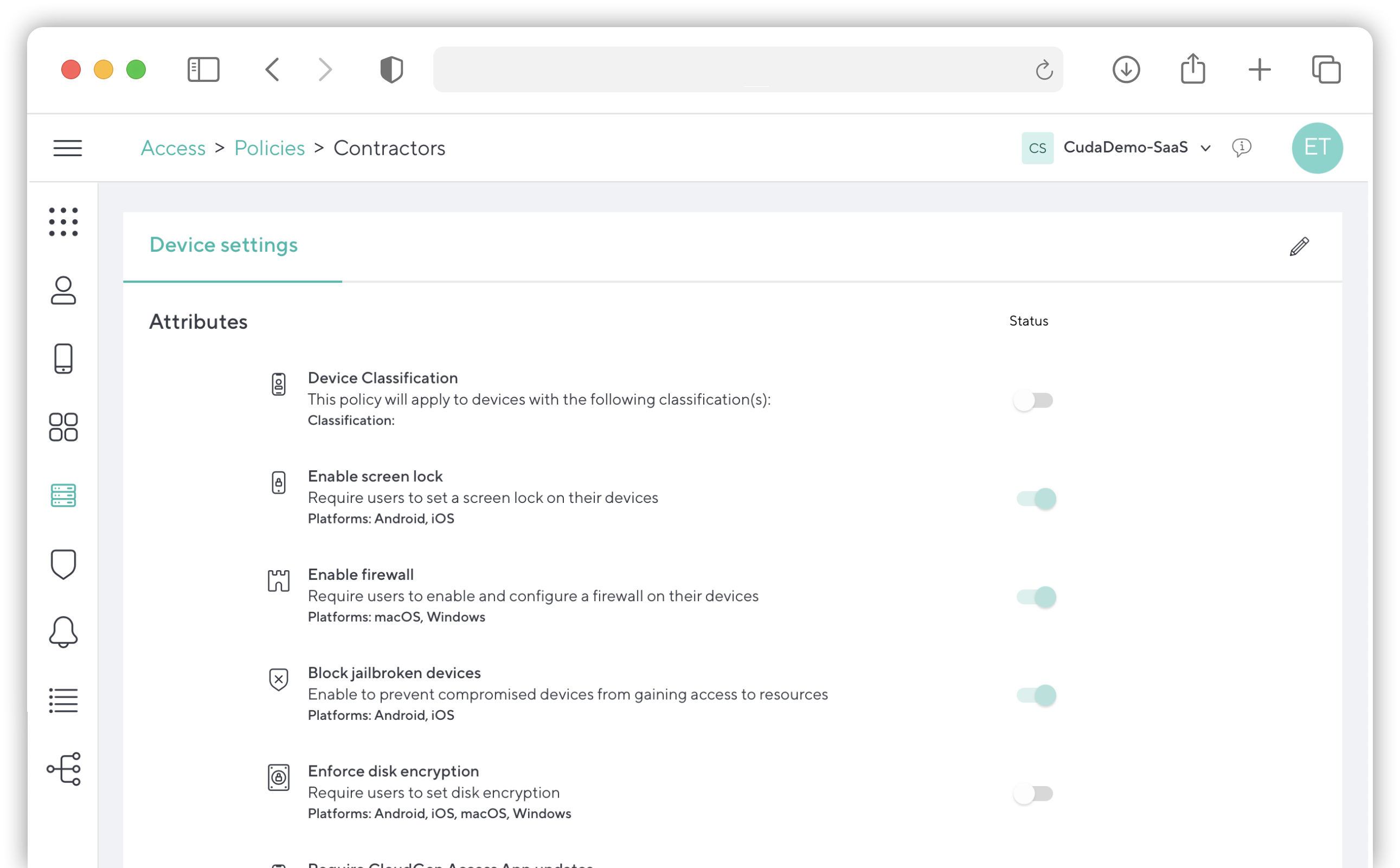

Optimice la creación de políticas de seguridad

Facilite el desarrollo y la implementación eficiente de medidas de seguridad robustas, adaptadas a las necesidades y arquitectura específicas de una organización. Este enfoque no solo mejora la seguridad, sino que también incrementa la agilidad operativa, permitiendo una adaptación más rápida a las amenazas y requisitos empresariales en evolución. Barracuda proporciona una plataforma centralizada para la gestión de políticas, reduciendo la complejidad y mejorando la coherencia de las políticas en todo su entorno.

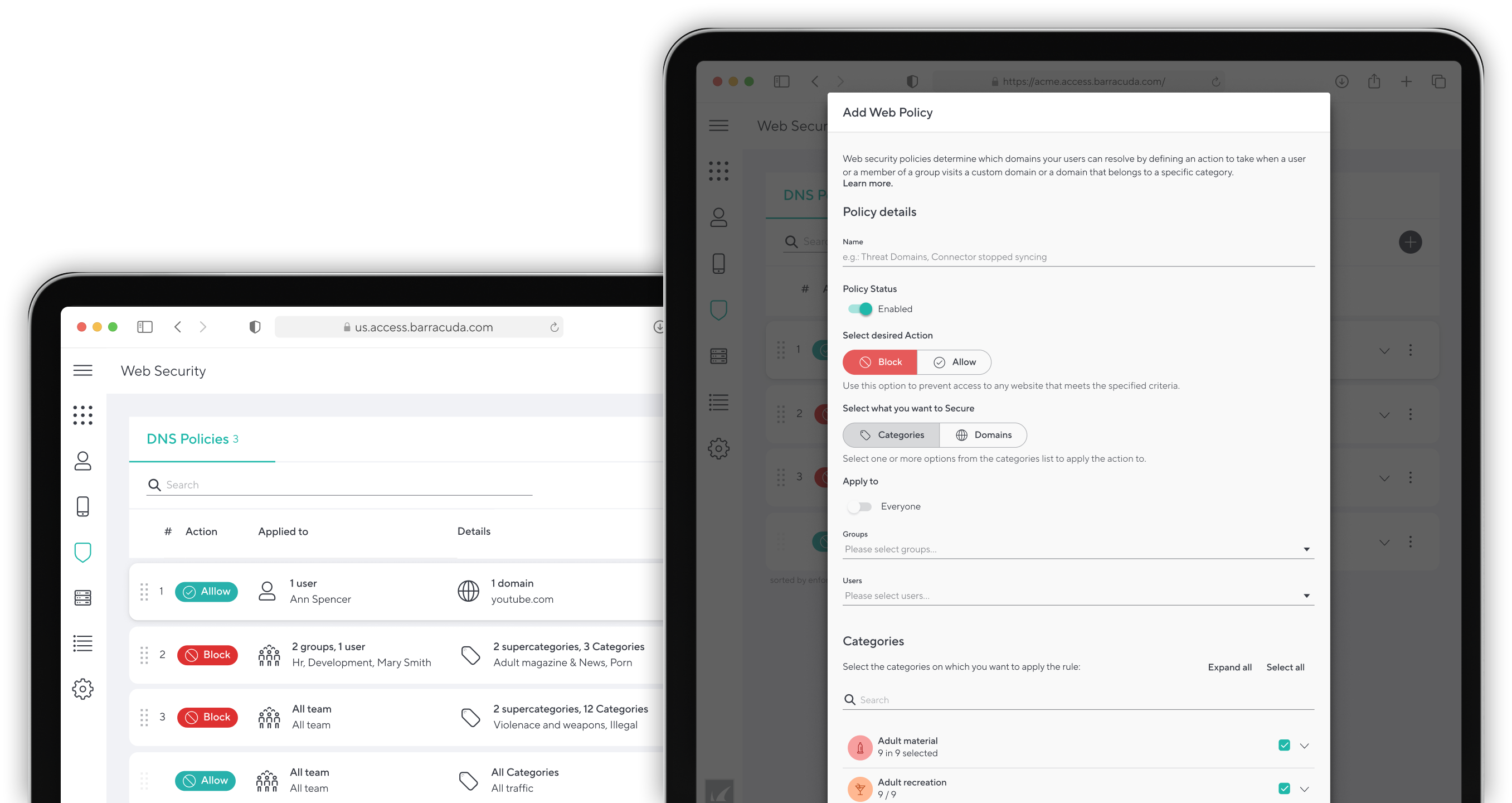

Reduzca sus superficies de ataque y el riesgo de violaciones de datos

Reduzca la superficie de ataque minimizando el acceso innecesario y las vulnerabilidades potenciales dentro de una red. Este enfoque reduce sustancialmente el riesgo de violaciones de datos, salvaguardando la información sensible de las amenazas cibernéticas cada vez más sofisticadas. Zero Trust opera bajo el principio de mínimo privilegio, otorgando a los usuarios únicamente el acceso estrictamente necesario para desempeñar sus funciones, y emplea la microsegmentación para aplicar este principio de manera detallada.

Apoye las iniciativas de cumplimiento normativo

Logre el cumplimiento normativo de la política global de seguridad y acceso en entornos de infraestructura híbrida y multinube. Cree un sistema claro de registros, proporcionando informes simplificados del acceso al sistema en toda la organización. Gestione, rastree y verifique quién, qué y cuándo en un solo producto. Adáptese a los requisitos de cumplimiento normativo en evolución, permitiendo ajustes más rápidos y una alineación continua.

¿Cuánto cuesta reemplazar mi VPN por el Acceso Zero Trust?

Cuéntenos un poco sobre sus necesidades de infraestructura y acceso seguro para recibir una propuesta personalizada y una estimación de precio. Es rápido, fácil y gratuito.

- Aplique los principios de Zero Trust para el acceso remoto

- Proporcione una verificación continua y contextual entre los usuarios y dispositivos

- Asegurar el cumplimiento normativo de las políticas de seguridad

- Detenga la navegación web maliciosa, inapropiada e improductiva